Gelişen mobil teknolojiler sayesinde artık bilgisayarların kullanım amaçları gittikçe azalmaya başlamıştır. Ofis dökümanları, maillerin kontrolü ya da internet işlemleri için cepler gerek işlemci hızları gerekse sahip oldukları işletim sisteminin gücü sayesinde fazlasıyla yeter hale gelmektedirler. İşte bu aşamada bilgi teknolojileri güvenliği açısından da mobilite önemli bir konumdadır. Otobüste giderken cebinizden şirkete ait web server a güvenlik testleri yapabilmek, Ya da şirket içi ağı basit araçlarla cepten test ederek güvenlik açıklarını bulmak mobilitenin gelebildiği önemli bir noktadır.

Bu yazıda ios işletim sistemi yüklü telefonlarla web stres testleri, port taramaları, mac flood, syn flood, arp spoof, dns spoof, deathping, mitm (ortadaki adam) gibi belli başlı güvenlik zafiyetlerinin mobil kontrolüne imkan sağlayan araçlar ve bunların çalışma şekillerine örnekler verilecektir. Platform olarak ios işletim sistemi yüklü jailbreak yapılmış iphone kullanılacaktır.(Jailbreak işlemi Apple firmasının da söylediği gibi tamamen yasal sadece garantiye zarar veren tavsiye edilmeyen bir işlemdir. Fakat telefonun işlem ve kapasite sınırlarını görebilmek için gereklidir )

ARAÇLAR

1) Pirni

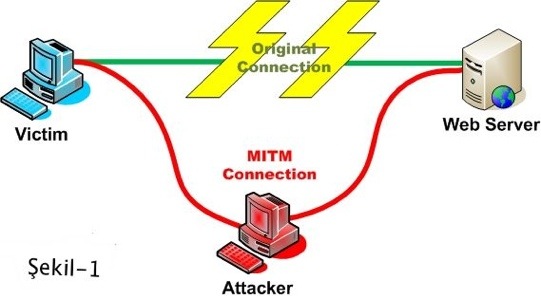

Bu araç Mitm(ortadaki adam) tekniğini kullanarak trafiğini kaydetmek istediğiniz cihaza sahte arp reply paketleri gönderip, normal iki bağlantı arasına girerek çalışır. Arp spoof işlemiyle birlikte yönlendirmeyi de otomatik yapmaktadır. Destination ip veri tarafiği kaydedilecek cihaza ait, source ip cihazın haberleştiği cihazın ip sidir. Doğal olarak web tarfiği kaydedilecekse source ip default gateway adresi olacaktır. Kaydedilmiş bu veri wireshark ya da benzeri paket inceleme programları ile açılarak yorumlanabilir. BPF Filter kısmında wireshark ya da tcpdump gibi kaydedilen verilere filtre uygulayabiliyoruz.

Örnekte hedef cihazın 80 numaralı (web) portuna yapılan tcp bağlantıları Dumpfile kısmında gösterilen yere kaydedilecektir. Ayrıca Regex Options seçeneğindeki ayarlar kullanılarak Live Feed bölümünden veri trafiği içindeki istenilen bilgileri de anlık görebiliriz.

Örnekte hedef cihazın 80 numaralı (web) portuna yapılan tcp bağlantıları Dumpfile kısmında gösterilen yere kaydedilecektir. Ayrıca Regex Options seçeneğindeki ayarlar kullanılarak Live Feed bölümünden veri trafiği içindeki istenilen bilgileri de anlık görebiliriz.

Pirni nin bir de terminalde çalışan sürümü vardır. Bunu için cydia deposundan yüklenecek openssh ile birlikte gelen ssh imkanı kullanılır. Yine cydia dan yüklenebilecek mobileterminal ya da apple store dan bulabileceğiniz issh terminal pogramlarını kullanabilirsiniz. Root haklarıyla çalışan pirni son derece basit. -s (source) de bağlanılan, -d de bağlanan cihaz ip leri, -o verinin kaydedileceği yer ve adı. Başka bir terminal penceresi açarak aynı anda tcpdump ı çalıştırarak verinin anlık içeriğini de görüntüleyebiliriz. Örneğin cihazın hangi web sayfalarına giriş yaptığını tesbit için

root # tcpdump -nn -X -s 1400 dst port 53

komutuyla tüm dns isteklerinin anlık takibi yapılabilmektedir.

Cydia deposundan indrilebilir.(BigBoss)

2) Mptcp

Hping ve Nemesis gibi her türlü tcp,arp,icmp ve udp paketleri üretip gönderebileceğiniz. Bu paketlerin içeriğini özelleştirebileceğiniz. Nmap ile birlikte neredeyse başka bir test aracına ihtiyaç duymayacağımız güvenlik testleri için komple çözümler sunan güzel bir araç. Bu aracın kullanımı http://www.hexcodes.org adresinde detaylı anlatılmıştır. Burada arpspoof, dns flood, syn flood, mac flood, DOS ve web stres testlerine örnekler olacak.

root # mptcp -h 11:22:33:44:55:66 -H 22:33:44:55:66:77 -s 10.0.0.2

komutuyla -H da mac adresi verilen cihaza 10.0.0.2 ip sinin mac adresi -h da verilen mac adresidir denerek gönderilen arp reply paketi sonrası arp spoof yapılmıştır.

root# mptcp -d 10.0.0.1 -u -F 1 -X 1300 -p 53

komutuyla ağdaki dns aygıtına kapasitesinin üzerinde dns sorguları gönderdiğimizde ağdan gelen normal dns isteklerine cevap veremez hale gelmektedir. -d hedef dns aygıtı, -u udp paketi olduğunu -F 1 bir milisaniye aralıklarla -X 1300 de verilen miktarda paketi dns isteklerine ayrılmış -p 53 de verilen port numarasına gönderilmektedir.

root# mptcp -d http://www.bayramaltun.com -S -n 20

komutuyla web sayfasına syn flood yapılmakta ve sayfaya erişim geçici bir süre durdurulabilmektedir.

root# mptcp -d http://www.bayramaltun.com -W -n 50

komutuyla web sayfasına bağlantı isteği flood olarak gönderilmektedir. (-n de bağlantı sayısı kullanıldığından 2000 üzerindeki bağlantılar sayfa için ciddi sorun oluşturacaktır. Ama -n 200 ün bile telefona zarar verebileceğini unutmayın )

root# mptcp -f 140000

komutuyla ağdaki switch lerin arp tabloları doldurularak taşma sağlanmaktadır. (mac flood)

Cydia deposundan indirilebilir. (Bigboss)

3-4) Nmap, tcpdump

Programla ilgili teknik detaylar internetten rahatlıkla bulunabilir.

Cydia deposundan indirilebilir. (Telesphoreo Tangelo)

5) Scany

apple store dan yükleyebileceğiniz grafik arayüzlü gelişmiş ağ ve port tarama cihazı.

6) Dsniff

Arpspoof, dnsspoof, webmitm,macof gibi bir çok araç içeren komple güvenlik paketidir.

root# dnsspoof -i en0

komutuyla dns server olduğumuzu bulunduğumuz ağa bildiriyoruz.

root# webmitm -d

komutuyla telefon üzerine ssl sertifikası program çalıştığında oluşturulan proxy kurmuş oluyoruz. Ssl bağlantılarını bile kaydedebilen güçlü bir proxy. Sonradan bu sertifika ile ssl bağlantıları incelenebilir.

root# macof -i en0

ağdaki switch leri işlevsiz hale getiren güçlü bir araç. (Mac flood)

Örnek senaryo için bulunduğumuz ağdaki bir bilgisayarın web trafiğini telefon üzerine yönlendirip ssl dahil tüm bağlantıları kaydetmek istersek issh programını açarak ssh bağlantısı yaptığımız telefonumuzun terminal ekranında(aynı anda 4 pencere açmak gerektiğinden issh kullanıyoruz)

root# mptcp -d 10.0.0.1 -u -F 1 -X 1300 -p 53

komutuyla dns flood yaparak gerçek dns server ı işlevsiz hale getiriyoruz.

root# dnsspoof -i en0

komutuyla sahte dns server kuruluyor. Ağ dan gelen tüm dns istekleri cep telefonunun ip si olan 192.168.1.4 olrak geri dönüyor.

root# pirni -s 192.168.1.1 -d 192.168.1.3 -o paket.pcap

komutuyla gerekli ağ yönlendirmelerini sağlıyoruz ve son olarak

root# webmitm -d

komutuyla ssl sertifikası hazır proxy kurmuş oluyoruz.

Artık bundan sonra 192.168.1.3 ip li bilgisayarın ssl de dahil tüm web trafiği kontrol edilebilir.

Cydia deposundan indirilebilir.(TheWorm Cydia Repository)

Yukarıdaki anlatımlardan da anlaşılacağı üzerine artık cep telefonları komple güvenlik çözümleri sunabilen platformlar olma yolunda ciddi mesafeler kat etmiştir. Burada anlatılanlar tamamen güvenlik testlerine yönelik işlemler olup hepsinin meydana getirdiği açığı kapatabilecek çözümler mevcuttur. Fakat şu da bir gerçek ki saldırı teknikleri bilindiği halde çoğu kurum bu çözümleri uygulamaktan uzaktır.

Bayram Altun