1) Wireless modeme ve evdeki internete bağlı televizyonumuza 🙂 DOS atağı yapalım.

Dos atakları genel anlamda hizmet durdurma saldırıları olarak geçer.

Backtrack de network arayüzünü monitör moda alıyoruz.

airmon-ng start wlan1 11

11. kanalda yayın yapan modeme sahip olduğum için . Sonra aireplay-ng ile monitör moda aldığımız arayüz üzerinden modem e atağa başlıyoruz.

aireplay-ng -0 100 -a modemmacadresi mon0

bu saldırı sırasında kismet programı açılıp incelendiğinde bir çok hidden ssid modeme bağlantı isteği gönderdiği görülür. Bu saldırıdan korunmak için şirket içi veya ev wifi ağlarında sinyal gücüne sınırlama getirmek gerekebilir. Korunma yöntemi için kablosuz ağların karanlık tarafı yazısına bakabilirsiniz. Dos saldırıları halen internetin en büyük kabusu.

Gelelim Hdtv televizyona dos saldırısına 🙂 internette İlkdir herhalde başka bir yerde görmedim :))

Backtrack de

hping3 –flood -S cihazipsi

saldırı sonrası benim televizyonun kumandası çalışamaz hale geldi 🙂 saldırı sonlandırılınca kumanda tuşları tepki vermeye başladı. Tabi o anda evde olanlar olayı anlayamadı kumandaya bir kaç kez vurarak çalıştırmaya gayret ettiler 🙂

2) Paros Proxy büyüksün.

Backtrack de

hping3 –rand-source –flood -p 53 modemipsi

Ya da cepten

mptcp -d modemipsi -u -F 1 -X 1300 -p 53

evdeki modem isteklere cevap veremez hale geliyor. (dns flood)

Ardından Backtrack de dnsspoof (iPhone a dsniff yüklenmiş ise oradan da dnsspoof çalıştırılabilir.) çalıştırılırsa

dnsspoof -i en0

(en0 ağ arayüzü hangisi aktif ise onu yazıyoruz). Dns yani modem isteklere cevap veremiyor. Ardından çalışan dnsspoof ağdaki dns isteklerine bizim ip mizi vererek geri gönderiyor. Yani biri http://www.bayramaltun.com un ip si nedir derse bizim ip miz gönderiliyor. Bu siteye bağlanmak isteyen bizim bilgisayarın 80 numaralı portuna istek gönderiyor. Ve işte güzeller güzeli Paros Proxy burada devreye giriyor. Paros Proxy i çalıştırdığınızda (tabi 8080 geliyor onu 80 olarak değiştirmek gerekir.) “trab request” ve “trab response” kutuları işaretli ise gelen giden tüm http trafiği kontrolünüzde demektir. Saldırı yaptığınız kişi bir sayfayı ziyaret etmek istediğinde, sizin istediginiz sayfayı karşısına çıkarabilirsiniz. Ya da clear text yazdığı mesajın içeriğini değiştirebilirsiniz.

Görüldüğü gibi son derece tehlikeli bu yüzden bilmediğiniz dns adreslerini sadece film izleyebilmek ya da izin verilmeyen siteler için kullanmak sonra da unutup önemli sitelere girmek telafisi zor bir hata olabilir. Bu saldırıdan korunmanın en kolay yolu tcp-ip ayarlarındaki dns bilgilerine internet sağlayıcımızın dns ip lerini girmeliyiz.( ttnet in 195.175.39.39 ve 195.175.39.40 )

3) Bilgisayarınızın dinlendiğini ( mitm ile ) nasıl anlarsınız

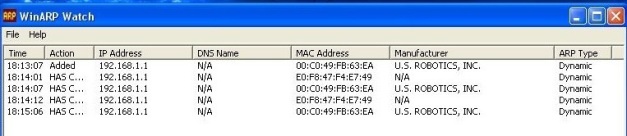

Mitm yani ortadaki adam saldırılarında genellikle ARP poisoning ( ARP spoof ) saldırıları kullanılır. Bu saldırıda hedef ( genelde ) bilgisayarınıza kayıtlı modem mac adresini değiştirmektir. İşte bu tablonun değişip değişmediğini kontrol edersek saldırıları da farkedebiliriz. Windows da kullanılan basit bir program değişimi kontrol edip bize bildiriyor. Warp watch isimli programı linkine tıklayarak indirebilirsiniz.

Programı kurup çalıştırdığınızda Windows saatinin olduğu yere küçük bir ikon yerleştiriyor ve bilgisayarınıza kayıtlı ARP tablosunu kaydederek değişiklikleri takip ediyor.

Yukarıda 192.168.1.1 ip ye sahip modem mac adresinin sürekli değiştiğini görüyorsunuz. Bu saldırı olduğu anlamına gelir. Zaten Windows saatinin olduğu yerdeki warp watch ikonu saldırı anında yanıp sönmeye başlayarak sizi uyarıyor.

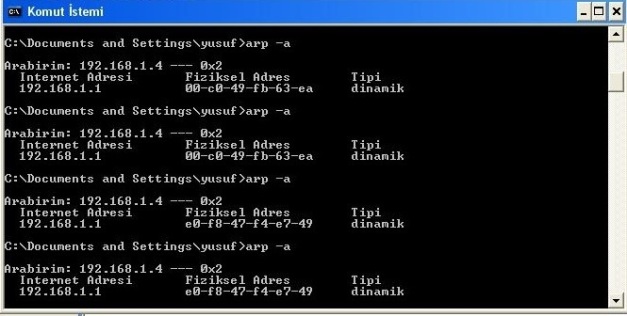

Ya da yardımcı program kullanmak yerine Windows ve Mac Os da kullanılan ARP tablosunu gösteren bir konsol programı var. Her iki sistemde de komut satırında

arp -a

yazdığımızda sisteme kayıtlı ARP tablosununu gösteriyor. Buradan değişimi kontrol edebilirsiniz.

4) Fake AP ( Sahte modem )

Etraftaki kablosuz modemleri araştır dediğimizde şifresiz gördüğümüz modemler hep tebessüm ettirmiştir hepimizi. Fakat işin aslı sanıldığı kadar masum olmayabilir. Bedava bulduğunuz internet aslında deneysel amaçlı kurulmuş 🙂 sanal bir ağ da olabilir. Çok acil internet üzerinden göndermeniz gereken mailiniz var ama maalesef internetiniz doğru çalışmıyor ( Çünkü o sırada birisi modeminize DOS atağı yaparak hattınızı kullanılmaz hale getiriyor ) çevredeki modemlere baktığınızda bir de ne görüyorsunuz zavallı internetten anlamayan biri (!) modemine şifre koymayı unutmuş ( deneysel amaçlı 🙂 kurulmuş sanal ağ ) hemen bağlanıyorsunuz ve mailiniz gitti. Ama nereye gitti 🙂

Fake Ap kurmak son derece kolay bir iş Backtrack de bunun için airbase-ng programını kullanıyoruz. Ben de bu işler için kullandığım yaklaşık 1 km menzilli 7 db antenli wifly marka wireless usb bağlantılı ağ kartı var. Her ağ kartı bu işleri desteklemeyebiliyor.

Önce saldırmayı düşündüğümüz modeme dos atağı yapalım ki interneti kaybolsun. -a modem mac adresi

Bu saldırı sırasında kismet programı ( wireless programlarının kralıdır ) açılırsa 1000 ayrı mac adresinden modeme bağlantı isteği yapıldığını görebilirsiniz. Bu kadar isteğe cevap vermeye çalışan modem haliyle yorulur ve gerçekten İnternet’e ihtiyacı olanlara cevap veremez hale gelir 🙂 İşte bu sırada biz devreye girip bedava internet hizmetimizi başlatıyoruz.

-c kanal numarası , — essid modem ismi, sondaki wlan1 ise kullandığınız ağ kartının ismi ( sizdeki farklıdır ) ( airmon-ng ile bilgisayarınızdaki wifi kartları görebiliyorduk )

Tabiki daha önceden dhcp servisi ( sonraki yazılarda anlatmayı düşünüyorum )kurup yönlendirmeleri yaptığımızı varsayıyoruz. Bunlar yapılmazsa sahte modem ( Fake ap ) isteklere cevap verir ama internet olmayacağı gibi siz de istediğiniz bilgilere ulaşamazsınız.

Korunma son derece kolay bedava internetten uzak durun. Ya da düzenli olarak bağlandığınız modemlerin isimlerini ve çekim güçlerini hatırlamaya çalışın. Sahte modem ayarlanırken normal de bağlandığınız modemin adı mac adresi gibi tüm özellikleri taklit edilebilir. Korunma sadece sinyal gücünü takip etmeyle yapılabilir. Bunun için Windows da netstumbler isimli program işinize yarayabilir. .

5) USB den çalışan Bactrack

Ağ güvenliği çalısmalarında Bactrack in önemi tartışılmaz. Ama Bactrack yüklü bir bilgisayar taşımak yerine, Bactrack yüklü bir usb taşımak hem pratik hem de taktığınız bilgisayardaki hard diske ulaşma imkanı vermektedir. Yani şifre koruma ve güvenlik çoğu durumda geçilebiliyor.

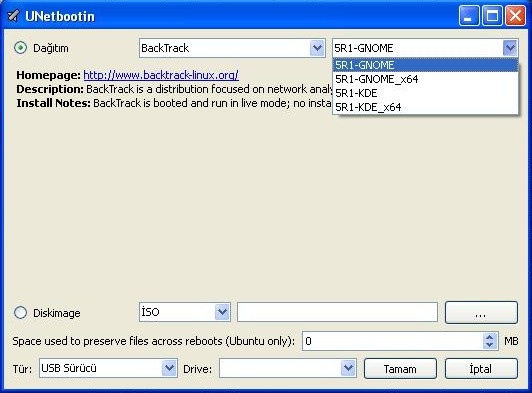

Yukarıdaki adresten Backtrack i yükleyeceğimiz programı indirelim.

Bu adresten Backtrack yükleme sayfasına ulaşabilirsiniz.

Bactrack yüklerden dikkat etmek gereken yerler var. Sisteminizin 32 yada 64 bit olmasına göre doğru tercih yapmalısınız. Ayrıca ISO yüklemesini seçmelisiniz. KDE ya da GNOME zevkinize kalmış.

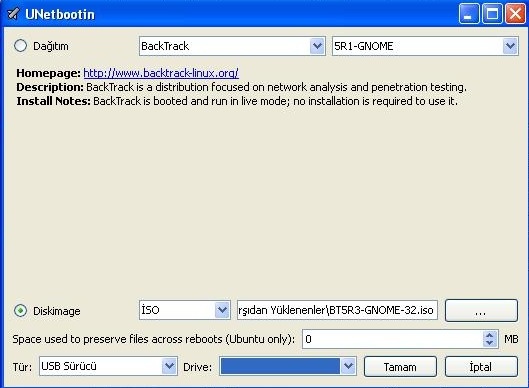

Programı çalıştırdığınızda açılır menülerden “Backtrack” ve diğer menüden indirdiğiniz Backtrack sürümüne uygun seçeneği seçiyoruz. Benim seçim 32 bit gnome arayüz.

Disk image olarak “iso” ve Bactrack i indirdiğiniz klasörü de seçip USB ile dogru sürücüyü göstererek tamam dediğimizde işlem başlıyor. Hayırlı olsun artık Backtrack yüklü USB yi kullanarak istediğiniz bilgisayarda Bactrack çalıştırabilirsiniz. Benim bilgisayarda açılışta ESC tuşuna bastığımda nereden sistemi boot etmem gerektiğini soruyor. Bu menüden USB aygıtımı seçtiğimde Backtrack açılıyor. Her bilgisayarın boot etme menüsü farklı yolla çıkabilir.