MITM İLE GELEN SSL AÇIĞI

Havaalanları, fastfoodlar, işyerleri v.b. internetin genel kullanıma açıldığı güvensiz alanlarda yapılacak internet iletişiminin her zaman en ince ayrıntısına kadar takip edilip manipüle edilebileceğini unutmayın. (buna güvenli kabul ettiğimiz ssl bağlantıları da dahil. http den https e geçiş yapan sitelerde )

Hava alanında uçağınızı beklerken göndereceğiniz mail, facebook ta yaptığınız sohbetler, messenger şifreleri ortadaki adam (mitm) saldırısı ile kaydedilebilir. (Şekil-1)

Mitm yöntemi çok ciddi network bilgisine ihtiyaç duyulmadan da uygulanabilecek araçlara entegre olarak karşımıza çıkmaktadır.

Cain&Abel bunlardan windows ta çalışan en tehlikelilerindendir. Sadece bir kaç tıklama ile saldırı yapılacak sistemler belirlenebilir. Ardından uygulanacak Mitm ile network trafiği rahatlıkla saldırgan üzerine yönlendirilebilir. Program içine yerleşik sertifika sistemi sayesinde ssl bağlantılarının da taklidi yapılarak kişisel güvenliğiniz ile ilgili bilgilere ulaşılabilir.

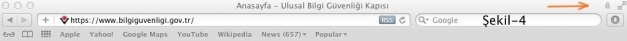

Güvensiz ortamlarda oluşturulan ssl ya da ssh bağlantısı yapılmayan (şifrelenmemiş) tüm trafik kontrol edilebilip içeriği değiştirilerek manipüle edilebilir. Yani açmak istediğiniz sayfadan farklı bir sayfa açılabilir, gönderdiğiniz mailin içeriği değiştirilip alıcıya farklı bir mesaj gönderilebilir. Kısaca yapılabilecekler hayal gücünüzle sınırlı. Fakat yapacağınız yazışmalar güvenli bağlantıyla (ssl) yapılıyorsa, endişe duymanıza gerek yok. Örneğin mailinizi kontrol etmek için girdiğiniz gmail, sosyal paylaşım platformu facebook, sohbet programı messenger gibi bir çok uygulama oturum açma aşaması ve sonrasında daha iyisi çıkana kadar en iyisi diyebileceğimiz, e-ticaret platformlarında da kullanılan SSL (Secure Socket Layer) bağlantısını kullanmaktadır. Bilinen en güvenli sistem olan SSL bağlantısının kullanıcı tarafında ciddi sayılabilecek bir açığı bulunmaktadir. Mitm saldırısıyla (Şekil-1)araya giren saldırgan sahte SSL sertifikaları oluşturarak bağlantıyı taklid edebilir. Normalde https baglantısı (SSL gibi) (Şekil-2-3-4)yapmak istedigimizde browser (explorer, firefox, safari)

güvenli bağlantı yapmak istediğimiz sitenin SSL sertifikasını otomatik olarak kontrol eder. Sertifika doğru ise sorunsuz olarak site açılır güvenle işlemlerimizi yaparız. Sertifika ile ilgili problem varsa… İşte kullanıcı tarafındaki SSL açığı bu aşamada başlamaktadır. Şayet sizi

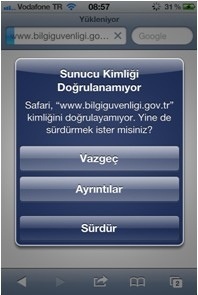

takibe alan bir saldırgan varsa ve Mitm ile araya girmişse SSL bağlantılarını da taklid edebilir. Güvenli bağlantı yapmak istediğiniz her aşamada tarayıcınız sizi uyaracak bağlanmak istediğiniz sitenin sertifikasında sorun olduğunu söyleyecektir.

En çok kullanılan internet explorer ve firefox tarayıcıları böyle bir durumla karşılaştıklarında biraz da olsa farklı davranış sergilerler. İnternet explorer ve safari tek ekranda bu sertifikaya güvenip devam etmeniz ya da devam etmemeniz yönünde karar vermenizi ister. Firefox onay sürecini biraz daha zorlaştırır ama yine güveniyorum ya da güvenmiyorum cevabını bekler. Cep telefonlarından internete girildiğinde de durum aynıdır.

Bir çok kullanıcı sertifika hatasının ne olduğunu bile anlamadan yaptığı işin devam etmesini isteyerek sahte sertifikayı onaylayacaktır. Sahte sertifikaya güveniyorum dendiği anda yapılan bağlantı SSL de olsa artık facebook , messenger şifreleri ve yapılan tüm yazışmalar saldırgana ulaşmıştır.

Sonuç olarak ortak kullanıma açık alanlarda yaptığınız bağlantılarda tarayıcınız sizi sertifika konusunda uyarırsa güvenmeyip devam etmemek en iyisidir. Her sertifika hatası araya giren olduğu anlamına da gelmez, süresi dolan sertifikalar da hataya sebep olabilir, fakat yine de dikkat etmek gerekir.

SSL bağlantı yapmadığımız durumlarda saldırı olduğunu nasıl anlarız. Mitm ile araya giren saldırgan trafiğin normal akışını kendi üzerine çekmiştir (Şekil-1). Bu durumda paket tarafiğinin yönü değişmiştir. Ağa gönderilen her paketin önce hedefine bakılır, şayet paket ağ içindeki bir adrese gidecekse direk gönderilir, hedef adres ağ içinde değilse paketin sizden çıktıktan sonra gideceği (normal şartlarda, proxy yoksa) ilk adres bulunduğunuz ağın çıkış kapısıdır(default gateway)(ağ geçidi).

Özetlersek normal bağlantıda paketin sizden sonraki hedefi ağınızın çıkış kapısı olmalı değilse saldırı altında olabilirsiniz. İşletim sistemlerinde gönderilen paketin geçtiği yolları gösteren programlar vardır. Bu programları kullanarak trafiğin yönünün değişip değişmediğini anlayabiliriz.

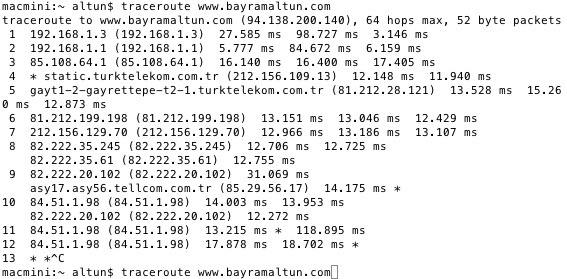

Mac Os X kullanan macintosh bilgsayarlarda

macmini:~ altun$ traceroute http://www.bayramaltun.com

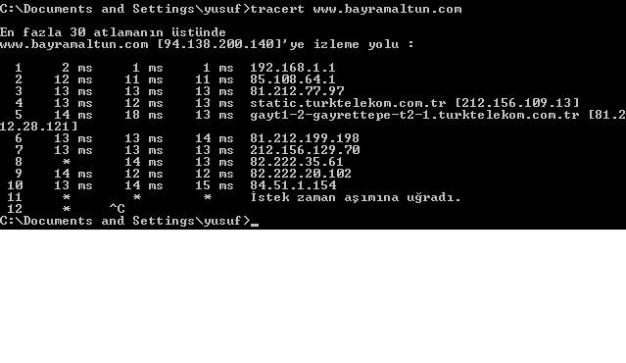

Windows sistemlerinde

yusuf>;; tracert http://www.bayramaltun.com

komutunu terminalde yazdığımızda http://www.bayramaltun.com adresine giden paketlerin izlediği yol görünecektir.

Her ağın çıkış kapısı farklı olabilir. Ama genelde küçük ve orta ölçekli işletmelerde 192.168.0.1, 192.168.1.1, 192.168.2.1, 10.0.0.1 adresleslerinden biri olma ihtimali çok yüksektir. (Ağ geçidini Tcp/ip ayarları ekranında da görebilirsiniz) (Şekildeki örnekte paketin takip ettiği yoldaki ilk adres 192.168.1.1 yani sorun yok)

Saldırı varsa yani bağlantımız arasına biri girmiş ise şekildeki ekran çıktısı aşağıdaki gibi değişir. Şekilde de görüldüğü gibi paketlerin bizden çıktıktan sonra gitmesi gereken adres 192.168.1.1 iken 192.168.1.3 olmuştur. Demekki bulunduğumuz ağda 192.168.1.3 ip numaralı bilgisayar Mitm saldırısı ile araya girmiştir.

Sonuç olarak sertifika hatalarına her zaman dikkat edin ve güvenli işlem yapmak zorunda kaldığınız ortak kullanım alanlarında ağ trafiğini kontrol ederek araya giren olmadığından emin olun.

Bayram Altun

(Yazıya Tübitak a bağlı www.bilgiguvenligi.gov.tr adresinden de ulaşabilirsiniz.)